Телеграм хранит сессии в файле /home/<Имя пользователя>/.local/share/TelegramDesktop/tdata

Если этот файл украдёт злоумышленник, то он украдёт и учётку. Появилось желание защитить этот файл от кражи.

Какие методы защиты вы можете предложить?

На ум приходят:

- Шифрование каталога ~/.local/share/TelegramDesktop/ Но с помощью каких инструментов это сделать? Важно именно предотвратить кражу. Т.е., как я понимаю, нельзя зашифровать, перед запуском ТГ расшифровать. Т.к. в таком случае могут украсть данные. Файлы как-то должны быть всегда зашифрованы для всех, кроме приложения ТГ

- Создать отдельного пользователя для ТГ и запускать ТГ от этого пользователя. Тем самым основной пользователь не сможет иметь доступа к каталогу ~/.local/share/TelegramDesktop/. Но тут возникли проблемы:

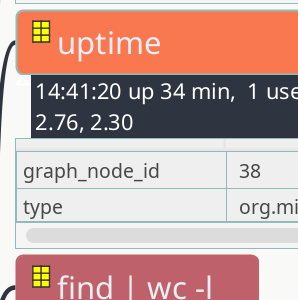

Authorization required, but no authorization protocol specified

qt.qpa.xcb: could not connect to display :0

qt.qpa.plugin: From 6.5.0, xcb-cursor0 or libxcb-cursor0 is needed to load the Qt xcb platform plugin.

qt.qpa.plugin: Could not load the Qt platform plugin "xcb" in "" even though it was found.

This application failed to start because no Qt platform plugin could be initialized. Reinstalling the application may fix this problem.

Available platform plugins are: wayland, wayland-egl, xcb.```

Т.е. надо будет ещё как-то запускать Gnome для пользователя telegram?