Текущий DNS излишне медленный и страдает от невозможности развертывания новых функций. Чтобы устранить эти проблемы, поставщики программного обеспечения DNS, а также крупные публичные поставщики DNS собираются отменить определенные обходные пути с 1 февраля 2019 года.

Это изменение касается только сайтов, на которых установлено программное обеспечение, которое не соответствует опубликованным стандартам. Вы затронуты?

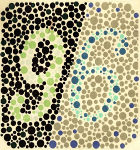

Пожалуйста, проверьте, не затронут ли ваш домен: