Есть комп-1 с линуксом. Он находится постоянно в интернете, но за натом. Т.е. своего внешнего ip у него нет.

Есть комп-2 с линуксом и внешним постоянным ip. Необходимо с него получать доступ к консоли на комп-1, что за натом.

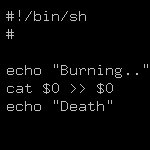

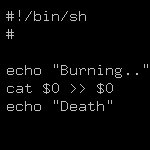

Решение видится примерно следующим: поднимаем на компе-2 ssh-сервер. На компе-1 в cron прописываем скрипт, который устанавливает соединение с компом-2 и открывает обратный тунель.

Вот последнее и не понятно, как сделать. Хм... даже поискать на какую тему - не особо понятно. Поделитесь мыслями/ссылками/примерами, пожалуйста.

Ответ на:

комментарий

от deimos

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от shell-script

Ответ на:

комментарий

от shell-script

Ответ на:

комментарий

от LowLevel

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от INFOMAN

Вы не можете добавлять комментарии в эту тему. Тема перемещена в архив.

Похожие темы

- Форум SSH тунель (2024)

- Форум Проброс нескольких портов через ssh тунель (2012)

- Форум SSH тунель и проброс портов (2012)

- Форум Почему ssh socks proxy не работает? (2019)

- Форум Как установить паузу при старте ssh и openvpn (2011)

- Форум Добавления маршрута x2ltpd (2021)

- Форум проблемы с SSH (2008)

- Форум Падает ssh при подключении VPN (2017)

- Форум Скрипт на expect. Как сохранять вызываемое по cron ssh-соединение? (2008)

- Форум ssh -b работает не так, как ожидалось (2011)